Son bir iki yıldır yapılan tahminlerden çok daha az kaynakla, en kritik kriptosistemlerden biri olan eliptik eğrileri kırabilecek ölçekte bir kuantum bilgisayar inşa edilebileceği, bağımsız olarak hazırlanan iki teknik raporda ortaya kondu. Bir raporda, araştırmacılar yeniden yapılandırılabilir kübitler olarak nötr atomların kullanımını göstererek, bu kübitlerin birbirleriyle serbestçe etkileşime girebildiğini kanıtladılar. Bu yaklaşımın, daha önce tahmin edilenden 100 kat daha az ek yükle, 256-bit eliptik eğri kriptografisini (ECC) 10 günde kırabilecek bir kuantum bilgisayar oluşturulmasını sağlayabileceği belirtildi. İkinci bir raporda ise, Google araştırmacıları Bitcoin ve diğer kripto paralar için kullanılan eliptik eğri tabanlı blok zincirlerini, kaynak gereksinimini 20 kat azaltarak, 9 dakikanın altında bir sürede kırabileceklerini gösterdiler.

Bu iki çalışma bir araya geldiğinde, pratik ölçekte kriptografik açıdan anlamlı kuantum hesaplamanın (CRQC) ciddi ilerleme kaydettiğinin son göstergeleri olarak öne çıkıyor. Bu gelişmelerin temelinde, fizikçiler ve bilgisayar bilimcileri tarafından geliştirilen yeni kuantum mimarileri yatıyor. Bu mimariler, kübitlerin (klasik bilgisayar bitlerinin kuantum eşdeğeri) çevreleriyle etkileşime girdikçe oluşan hatalara rağmen doğru çalışabilen kuantum bilgisayarlar oluşturmayı hedefliyor. Diğer önemli itici güçler ise, 1994 yılında kuantum hesaplamanın eliptik eğri ve RSA kriptosistemlerini polinom zamanında (özellikle klasik bilgisayarların sunduğu üstel zamana kıyasla çok daha hızlı olan kübik zamanda) kırabileceğini kanıtlayan denklemler dizisi olan Shor algoritmasını güçlendiren giderek daha verimli algoritmalar.

Her iki rapor da henüz hakem değerlendirmesinden geçmedi.

Microsoft'un 2015-2022 yılları arasında kuantum sonrası geçiş süreçlerini yöneten ve şu anda Farcaster Consulting Group'ta çalışan kriptografi mühendisi Brian LaMacchia, "Araştırma topluluğu, verimli ve pratik CRQC'yi hayata geçirmek için gereken hem fiziksel kübitler hem de kuantum algoritmaları konusunda istikrarlı bir ilerleme kaydetmeye devam ediyor," dedi. "Bu raporlardan hiçbirinin, pratik bir CRQC'nin ne zaman ortaya çıkacağına dair bize yeni, kesin bir tarih verdiğini düşünmüyorum (ki elbette hiçbir zaman böyle bir şeyimiz olmadı), ancak her ikisi de gerçekleştirilebilir bir CRQC yolunda ilerlediğimize ve bu hedefe yönelik ilerlemenin yavaşlamadığına dair kanıtlar sunuyor."

Atomların "optik cımbızlarda" hapsedilmesi

En çok dikkat çeken çalışma, ECC'yi kırmak için gereken fiziksel kübit sayısını 100 kat azaltabilen, hataya dayanıklı kuantum hesaplama (FTQC) için nispeten yeni bir yaklaşım benimsiyor. Süperiletken tabanlı daha yaygın yaklaşımların aksine, araştırmacılar fiziksel kübitleri nötr atomlardan oluşturdular. Atomları soğutmak için lazerler kullanan bu işlemde, bireysel atomlar "optik cımbızlar" olarak bilinen, yoğun odaklanmış ışık demetlerine hapsediliyor. Her bir cımbız tek bir atomu yakalıyor. Optik çoğullama (multiplexing) kullanılarak, bu hapsedilmiş atomlardan büyük diziler oluşturulabiliyor.

Bu yaklaşımın avantajı, tüm fiziksel kübitlerin diğer tüm fiziksel kübitlerle etkileşime girebilmesidir. Bu "konumdan bağımsız" iletişim, kübitlerin yalnızca hemen yanındaki dört kübit komşusuyla etkileşime girebildiği 2D bir ızgaraya yerleştirildiği süperiletken yaklaşımlardaki kübit etkileşiminden büyük bir sapmadır. Kübitlerin çok uzaktaki kübitlerle etkileşim kurma yeteneği, hata düzeltmeyi önemli ölçüde daha verimli hale getirir, çünkü konumdan bağımsız iletişim, hata kontrollerinin sayısını ve kapsamlılığını önemli ölçüde artırmaya olanak tanır.

Sonuç olarak, araştırmacıların "Shor algoritması 10.000 yeniden yapılandırılabilir atom kübiti ile mümkün" başlıklı raporu, bir kuantum bilgisayarın ECC-256'yı 10 günde kırmak için 30.000'den az fiziksel kübite ihtiyaç duyduğunu belirtiyor ki bu, önceki tahminlerden kat kat daha verimli bir değer. Ayrı bir araştırma ekibi geçen yıl, 6.000'den fazla kübite sahip nötr atom hapsetme dizileri oluşturabildiklerini göstermişti. Yüksek doğrulukta büyük ölçekli kuantum işlemleri alanındaki gelişmelerle birleştiğinde, nötr atomlar hataya dayanıklı kuantum hesaplama çalıştırma potansiyeline sahiptir.

Araştırmacılar, "Bu ilerlemeleri eksiksiz bir donanıma entegre etmek ve sistem boyutlarını gerekli seviyelere ölçeklendirmek için önemli çalışmalar yapılması gerekmekle birlikte, analizlerimiz uygun şekilde tasarlanmış nötr atom mimarilerinin Shor algoritmasının kriptografik olarak ilgili uygulamalarını destekleyebileceğini gösteriyor" diye yazdı. "Bu bulgu, yaygın olarak konuşlandırılmış kriptografik sistemlerin, kuantum saldırılarına karşı güvenli olacak şekilde tasarlanmış kuantum sonrası standartlara geçişine yönelik devam eden çabaların önemini vurguluyor."

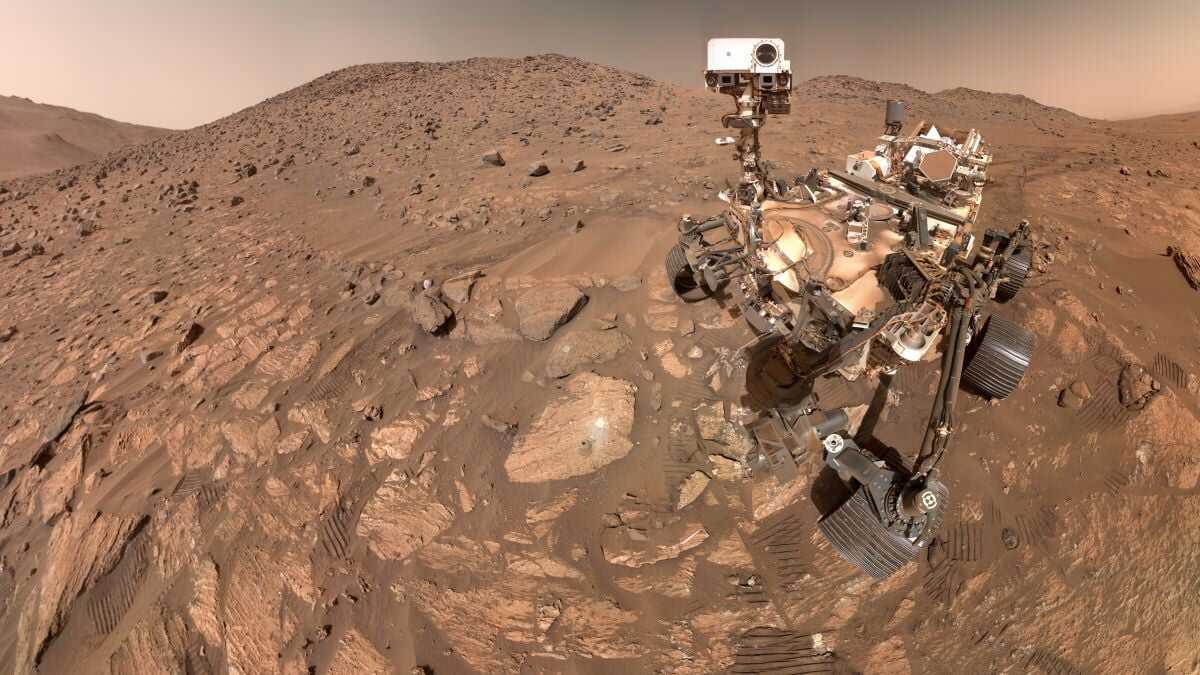

Google, kripto meraklılarını gözetiyor

Google araştırmacıları tarafından yayımlanan ayrı bir teknik rapor da, Shor algoritmasını kullanarak eliptik eğri 256'yı, özellikle Bitcoin ve diğer blok zinciri kriptografilerinin temelini oluşturan secp256k1 üzerinde kırma konusunda ilerleme gösteriyor. Araştırmacılar, Bitcoin adresindeki açık anahtarı, 2003 yılındaki araştırmalara kıyasla 20 kat daha küçük kaynaklarla 10 dakikanın altında bir sürede kırılmasını sağlayan Shor algoritması iyileştirmeleri geliştirdiklerini belirttiler.

Özellikle Google, eliptik eğri ayrık logaritma problemini çözen iki kuantum devresi derlediğini belirtti. Birincisi 1.200'den az mantıksal kübit ve 90 milyon Toffoli kapısı gerektirirken, diğeri 1.450'den az mantıksal kübit ve 70 milyon Toffoli kapısı gerektiriyor. Mantıksal kübit, yüzlerce (veya binlerce) fiziksel kübit kullanılarak kodlanmış hataya dayanıklı bir kübittir. Araştırmacılar, makinelerinin yaklaşık 500.000 fiziksel kübite ihtiyaç duyduğunu tahmin ediyorlar; bu, aynı ekibin geçen Haziran ayında 2048-bit RSA'yı kırmak için gerekenin yarısıdır ve RSA daha büyük bir anahtar boyutuna sahiptir. Toffoli kapısı, bir algoritmanın tamamlanması için gereken süreyi önemli ölçüde etkileyen kaynak yoğun bir işlemdir.

Güvenlik çevrelerinde yankı uyandıran bir hamleyle Google, bu başarıyı mümkün kılan algoritmik iyileştirmeleri yayınlamıyor. Bunun yerine, araştırmacılar algoritmik gelişmenin varlığını açıklamadan matematiksel olarak kanıtlayan sıfır bilgi kanıtı yayınladılar.

Yazarlar, "Ayrıntılı kriptanalitik planların kötü niyetli aktörler tarafından silah haline getirilebileceği artan risk, açıklama uygulamalarında bir değişimi gerektiriyor," diye açıkladı. "Dolayısıyla, yanlış kullanımdan kaçınmak için rafine kaynak tahminlerini paylaşmanın, ancak altında yatan saldırıların kesin mekanizmalarını saklı tutmanın kamu sorumluluğu olduğuna inanıyoruz." Yeni politikayı oluştururken ABD hükümetiyle istişare ettiklerini belirten araştırmacılar, "Kuantum hesaplamadaki ilerleme, kötüye kullanımı önlemek için geliştirilmiş kuantum kriptanalizi ayrıntılarının yayınlanmasını durdurmanın akılcı olduğu bir aşamaya ulaştı" diye ekledi.

Etkili araştırmacı Scott Aaronson tarafından yakın zamanda önerilen bu hamle, Google'ın Project Zero'nun yirmi yıl önce öncülük ettiği katı 90 günlük açıklama politikalarından ve daha da uzun süredir güvenlik araştırmalarını yönlendiren kabul görmüş bir normdan tamamen bir dönüşüm. Diğer araştırmacılar şimdiden detay eksikliğini eleştiriyor.

Kriptografiyi inceleyen Johns Hopkins Üniversitesi profesörü Matt Green, "Var olmayan bir bilgisayar gerektiren bir algoritmadan acil bir güvenlik riski iddia etmenin aşırıya kaçtığını düşünüyorum," dedi. "Buradaki riskler bu kadar düşük olduğundan (aynı nedenle), bunu daha az zararlı ve daha çok abartı tarafında sınıflandırırdım. Ciddi bir endişeden çok bir PR hilesi olduğunu düşünüyorum."

Google ayrıca, CRQC'nin kripto paralara yönelik zararına odaklanmakla da eleştiriliyor. Bu durum, etkili sosyal medya fenomenlerinin ve mevcut Beyaz Saray'ın takıntısı olmasına rağmen, daha geniş kitleleri etkileyen TLS uygulamaları, DocuSign imzaları, dijital sertifikalar veya daha birçok genel uygulamayı göz ardı etmekle eleştiriliyor.

LaMacchia, kuantum sonrası kriptografiye atıfta bulunarak, "CRQC'ler kesinlikle klasik ECC algoritmalarına dayanan blok zinciri teknolojileri için bir tehdit oluştururken, modern dünyamızda hızla PQC'ye geçmesi gereken birçok sistemden yalnızca biridir," dedi. "Özellikle teknik raporun sonundaki bazı politika önerilerini okuduğumda, Google'ın kripto para alanına özgü gibi görünen sorunlar (örneğin, kurtarılmış dijital varlıklar) için politika çerçevelerine odaklanmasına, ancak halka açık anahtar kriptografisi kullanan tüm sistemlerimiz için genel tehdide odaklanmamasına şaşkınım."